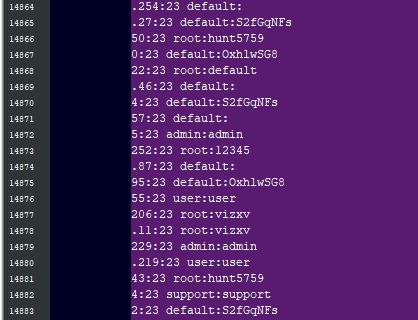

Como mais uma prova da fragilidade do mercado de dispositivos IoT, um criminoso recentemente publicou na web uma coleção contendo nada menos do que 515 mil endereços IP e credenciais completas (login e senha) de aparelhos equipados com o protocolo Telnet. Essas informações podem ser usados por qualquer indivíduo para ganhar acesso aos gadgets em questão, seja para roubar informações, aplicar fraudes e até mesmo criar um botnet para orquestrar poderosos ataques de negação de serviço (DDoS).

O Telnet, conforme explica Marko Zbirka, pesquisador de ameaças em Internet das Coisas da Avast, é usado para fornecer acesso remoto a dispositivos eletrônicos. “O protocolo foi desenvolvido em 1969 para possibilitar o acesso remoto aos servidores. Hoje, ele é amplamente incluído nos dispositivos IoT, porém, é usado apenas em casos específicos, por exemplo, se o usuário precisar de acesso remoto e completo ao sistema subjacente do dispositivo, acessar remotamente as configurações avançadas ou depurar esse dispositivo”.

O executivo ressalta ainda que o Telnet é mais popular em roteadores, set-top boxes DVT2 e câmeras de segurança dotadas de conexão com a internet. Tudo indica que as credenciais vazadas foram obtidas através de ataques de força bruta, nos quais algum script automatizado tentou “adivinhar” o login e a senha com combinações fáceis. Também estão incluídos no pacote dispositivos cujas credenciais-padrão não foram alterados pelo usuário (geralmente, o usuário e senha nesses casos é a palavra “admin”).

“Quando um cibercriminoso obtém acesso à porta Telnet com sucesso, ele pode baixar e instalar um malware e começar a abusar do dispositivo. Geralmente, os cibercriminosos usam os dispositivos conectados para criar uma botnet, a qual podem usar para realizar ataques DDoS em sites populares, minerar criptomoedas etc.”, comenta Marko. “Os usuários podem reconhecer que o dispositivo se tornou parte de uma botnet ao perceberem que ele está respondendo mais lentamente que o normal”.

De acordo com o especialista, o processo para garantir que a porta Telnet de seus aparelhos esteja segura varia de dispositivo para dispositivo. Por isso, é sempre bom consultar o manual do gadget e seguir as orientações do fabricante. “De qualquer forma, os usuários devem evitar o uso do mesmo nome de usuário e senha em vários dispositivos e contas. Os cibercriminosos muitas vezes tentam invadir outras contas quando colocam as mãos em dados violados, incluindo credenciais de login, pois sabem que inúmeras pessoas usam as mesmas credenciais de login em várias contas e dispositivos”, finaliza.

- Leia mais notícias sobre Segurança.

Fonte: Tom's Hardware, Avast