A JBS, maior produtora e processadora de carnes do mundo, com sede em São Paulo (SP), finalmente assumiu que pagou o equivalente a U$ 11 milhões (cerca de R$ 55 milhões) em resposta ao ataque de ransomware que comprometeu diversas unidades da empresa ao redor do mundo, no final de maio deste ano.

- Ataque à Colonial Pipeline partiu de senha de VPN vazada na dark web

- FBI acusa grupo REvil de ser o responsável pelo ransomware que atingiu a JBS

- Fabricante de fones e equipamentos de som é infectada por ransomware

Embora a recomendação das autoridades e dos especialistas de segurança seja de não negociar com criminosos, a JBS seguiu o caminho da Colonial Pipeline e pegou pelo resgate dos dados. André Nogueira, CEO da JBS USA, explica que não foi uma decisão fácil. "Sentimos que essa decisão deveria ser tomada para evitar qualquer risco potencial para nossos clientes", escreve o executivo em um comunicado à imprensa, publicado na quarta-feira (09).

No comunicado não foi informado qual grupo cibercriminoso desenvolveu o ransomware, também não ficou claro se o valor foi pago em Bitcoins ou alguma outra criptomoeda. Mas, como escreve a empresa, o FBI, que está investigando o caso, informou que os responsáveis são um dos grupos "mais especializados e sofisticados do mundo".

Ransomware REvil

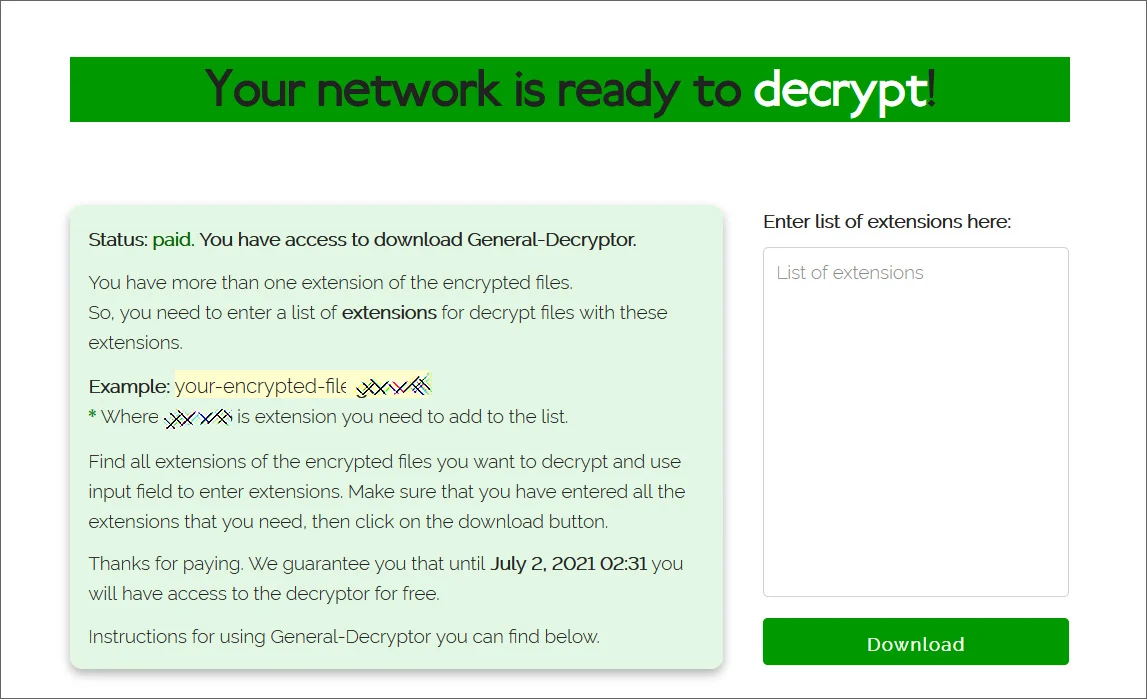

De acordo com o BleepingComputer, que recebeu capturas de tela de uma conversa entre a JBS e os operadores do ransomware REvil. O resgate de U$ 11 milhões foi pago em Bitcoins, na terça-feira (01/06).

Como informa o portal, o pedido inicial de resgate era de U$ 22 milhões (cerca de R$ 110 milhões). Mas, após uma longa sessão de negociações, a JBS e o REvil concordaram com um pagamento de U$ 11 milhões.

"Queremos informar que a rede local da sua empresa foi hackeada e criptografada. Temos todos os dados da sua rede local. O preço para desbloquear é de US$ 22.500.000 [...] Agora estamos mantendo isso em segredo, mas se você não nos responder em 3 dias, será postado em nosso site de notícias. Pense no prejuízo financeiro para o preço de suas ações com esta publicação", disse um representante do grupo cibercriminoso durante a conversa.

Antes de realizar o pagamento, a JBS pediu uma confirmação, como prova de que os cibercriminosos haviam mesmo roubado dados da JBS, mas como informa o BleepingComputer, essa prova não foi enviada e mesmo assim, a JBS resolveu realizar o pagamento.

JBS Brasil era o principal alvo dos cibercriminosos

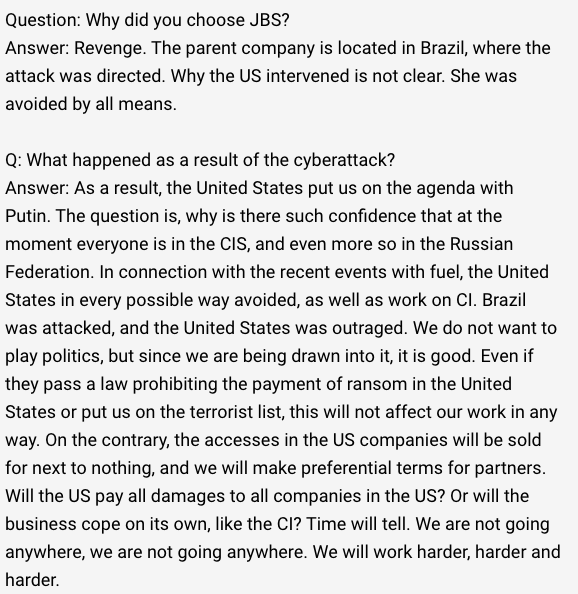

Segundo um estudo realizado pela SecurityScorecard, uma empresa de segurança da informação com sede em Nova York, EUA, os operadores do REvil, que acreditam ser de origem russa, pretendiam atingir o Brasil, em uma tentativa de vingança.

“A matriz está localizada no Brasil, onde o ataque foi dirigido [...] Não está claro porque os EUA intervieram [...] O Brasil foi atacado, e os Estados Unidos ficaram indignados [...] Em relação aos eventos recentes com combustível [Colonial Pipeline], os Estados Unidos é evitados todas as formas possíveis", disse um dos representantes do REvil, em entrevista.

Como explica o vice-presidente de pesquisa e inteligência da SecurityScorecard, Ryan Sherstobitoff, dados da JBS Brasil podem ter sido roubados na operação, que começou na JBS Austrália como ponto inicial de exfiltração de dados.

"O ataque começou na JBS Austrália como um ponto de exfiltração de dados [...] Observamos a exfiltração de dados da JBS Austrália em mais de 45 GB de dados para o site de compartilhamento de arquivos conhecido como Mega. A partir daí, descobrimos evidências de mais vazamento de dados da JBS Brasil para o mesmo serviço de transferência de arquivos Mega usado para a Austrália [...] A transferência de dados observada ocorreu entre 19 de abril e 25 de maio", escreve Sherstobitoff.

Fontes: JBS; BleepingComputer; SecureScorecard.