Mais de 500 mil credenciais de sistemas internos de 25 desenvolvedoras de games vazaram e foram encontradas sendo vendidas em fóruns russos no ano passado, informam pesquisadores da israelense de segurança da informação, Kela.

- Menina de 12 anos quer processar o TikTok por uso indevido de dados de crianças

- Microsoft patenteia tecnologia que revive pessoas mortas em chatbot e modelos 3D falantes

- Cingapura libera acesso da polícia a dados pessoais de aplicativo de rastreio da COVID-19 no país

A Kela investigou as 25 maiores empresas de capital aberto do setor, ordenadas por faturamento com base no último semestre de 2019. Com o estudo, descobriu quase um milhão de contas de clientes e funcionários comprometidas, sendo que mais da metade delas estavam sendo vendidas na darkweb.

As empresas foram ordenadas pela Newzoo, consultora de dados de mercado do mundo dos games. Tencent; Sony; Apple; Microsoft; Nintendo; Google; Blizzard; Electronic Arts (EA); Bandai Namco; Warner Bros; Ubisoft; Square Enix; Nexon; NCSoft; Konami; Perfect World; Sega e Zynga estão entre as 25 empresas listadas.

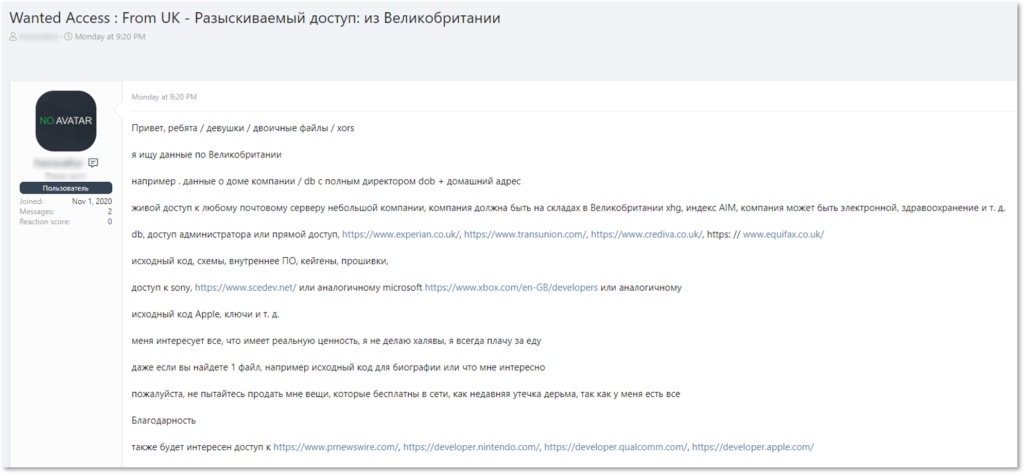

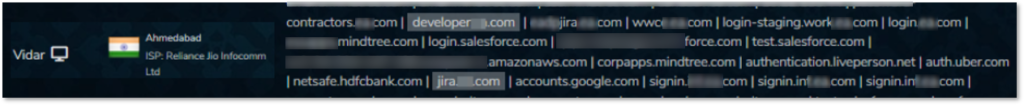

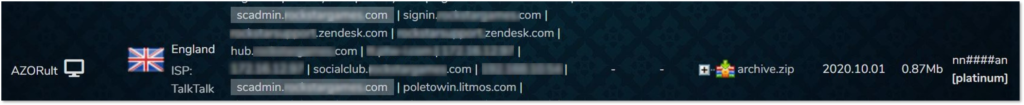

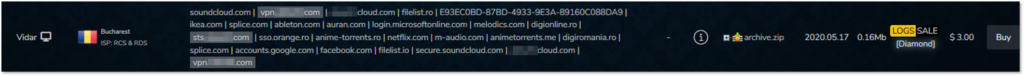

Os pesquisadores da Kela identificaram contas de funcionários e credenciais internas de painéis administrativos, VPNs, ferramentas de gestão de trabalho como Slack, Trello e Jira, contas de Protocolos de Transferência de Arquivos (FTP), Autenticação Única (SSO), ambientes de desenvolvimento dos games e outros, sendo vendidas por preços baixos.

“Detectamos contas comprometidas para recursos internos de quase todas as empresas em questão. Esses recursos devem ser usados por funcionários, por exemplo - painéis de administração, VPNs, instâncias Jira, FTPs, SSOs, ambientes relacionados ao desenvolvimento e a lista continua indefinidamente. Conforme visto nos exemplos abaixo, com o pagamento de apenas alguns dólares, um invasor em potencial pode ter acesso às áreas centrais da rede de uma empresa”, escrevem os pesquisadores.

Os pesquisadores identificaram também pelo menos quatro infecções por ransomware recente entre as 25 maiores empresas do setor. “Nos últimos três meses, observamos quatro incidentes de ransomware afetando empresas de jogos - três dos quais foram relatados publicamente”, dizem.

“Também detectamos um computador infectado (bot) que tinha registros de credenciais para muitas contas confidenciais que poderiam ser acessadas por invasores na compra: SSO, Kibana, Jira, adminconnect, service-now, Slack, VPN, gerenciador de senha e poweradmin do empresa - tudo em um único bot - o que sugere fortemente que ele é usado por um funcionário da empresa com direitos de administrador. Este bot altamente valioso estava disponível para venda por menos de US$ 10”, escrevem.

Os riscos

Segundo os pesquisadores, credenciais vazadas representam o primeiro passo de um ataque mais elaborado. “Credenciais vazadas podem ser facilmente "traduzidas" em um ataque mais significativo”. Com as credenciais em mãos, um cibercriminoso pode utilizar engenharia social e golpes de phishing feitos sob medida para conseguir a autenticação dessas contas, se for necessário.

“O objetivo é, obviamente, obter as credenciais relevantes para obter acesso aos serviços de interesse, encontrar um ponto de entrada para uma rede alvo e, em seguida, escalar privilégios e mover-se lateralmente. Uma vez que o acesso foi obtido a um serviço de interesse - o ator continuará a mover-se lateralmente para eventualmente implantar um ransomware [por exemplo]”, escrevem.

“No entanto, a implantação de ransomware é apenas um dos muitos ciberataques diferentes que esses cibercriminosos podem tentar. Esse acesso também pode permitir que eles iniciem outros crimes, como espionagem corporativa, fraude e outros métodos que podem fazer com que as vítimas incorram em graves perdas financeiras”, concluem.