O NordVPN, famoso serviço de VPN com sede no Panamá, acaba de revelar que um de seus servidores da Finlândia foi comprometido por criminosos em março de 2018 — sim, a companhia demorou 19 meses para divulgar o incidente ao público. De acordo com um comunicado publicado em seu site oficial, a invasão afetou apenas um de seus mais de 3 mil servidores (operados por empresas terceirizadas) espalhados ao redor do globo.

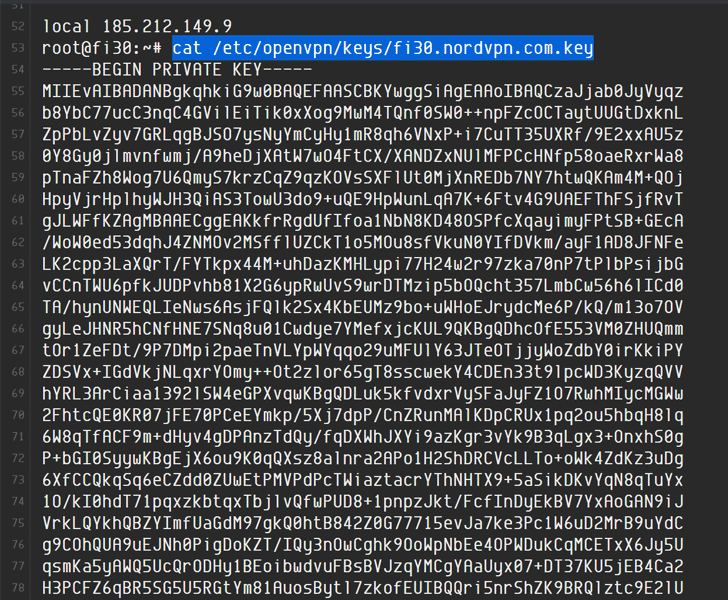

Antes mesmo da publicação de tal nota oficial, um pesquisador já havia alertado no Twitter — no último domingo (20) — que algumas chaves criptográficas expiradas do NordVPN haviam sido vazadas, permitindo que qualquer pessoa simulasse seu próprio servidor do serviço para enganar os usuários.

So apparently NordVPN was compromised at some point. Their (expired) private keys have been leaked, meaning anyone can just set up a server with those keys... pic.twitter.com/TOap6NyvNy

— undefined (@hexdefined) October 20, 2019

Após ser pressionada pelo público, a marca resolveu esclarecer o incidente no dia seguinte, revelando que, de fato, um atacante obteve acesso ao servidor explorando “um sistema de acesso remoto inseguro deixado pela provedora do datacenter” que o NordVPN nem sequer sabia que existia. A plataforma garante, porém, que os invasores não conseguiram acessar dados de navegação, visto que o aplicativo não armazena logs de seus clientes.

Contudo, os criminosos de fato tiveram acesso às chaves criptográficas usadas para proteger o tráfego de rede dos internautas, e, dessa forma, puderam descriptografar essa camada adicional de proteção — algo perigoso sobretudo para quem navega em sites sem HTTPS. É importante observar que as chaves em questão expiraram em outubro de 2018; sendo assim, os invasores tiveram sete meses para utilizá-las livremente.

A NordVPN afirma já ter fechado o contrato com a prestadora de serviços finlandesa e iniciado uma auditoria interna em seus outros servidores para garantir que nenhum deles tenha uma vulnerabilidade similar.

- Leia mais notícias sobre Segurança.

Fonte: TechCrunch, The Hacker News, undefined (Twitter)