Texto por Carlos Rodrigues, vice-presidente da Varonis para América Latina.

O crescimento do trabalho remoto reacendeu o interesse dos hackers nos ataques de força bruta, que nada mais são do que tentativas repetidas e sistemáticas de adivinhar uma credencial, enviando diferentes nomes de usuário e senhas para tentar acessar um sistema. Trata-se de uma abordagem simples, baseada em tentativa e erro, que pode ser feita usando recursos, scripts e até bots automatizados que tentam todas as combinações possíveis até ter permissão concedida.

O mais recente Data Breach Investigations Report da Verizon mostrou que menos de 20% das violações de dados nas PMEs envolvem força bruta – nas grandes empresas, esse número não chega a 10%. Isso permaneceu praticamente inalterado em 2019 e 2018, mas a pandemia mudou esse cenário.

Após a transição em massa para o home-office, os cibercriminosos concluíram que o número de servidores RDP (remote desktop protocol) mal configurados também aumentaram, o que motivou mais ataques do tipo. Não à toa, o número de ataques genéricos de força bruta contra servidores RDP dispararam em todo o mundo, e é provável que não diminuam tão cedo, considerando a quantidade de recursos corporativos disponíveis hoje para os colaboradores remotos.

Como funcionam e como combatê-los

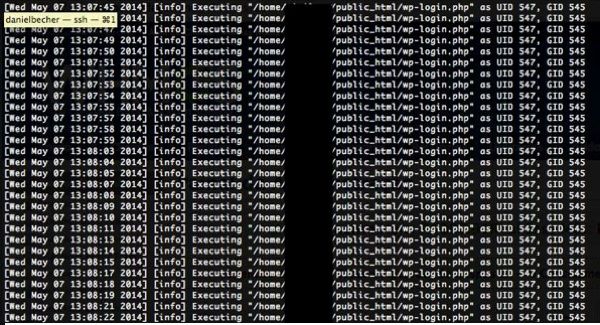

Os ataques de força bruta geralmente são executados por scripts ou bots direcionados à página de login de um site ou sistema, alternando entre todas as chaves ou senhas possíveis. A quebra da senha é apenas um dos passos do ataque, que pode ser usado para ter acesso a contas de usuário, e-mails, sistemas financeiros ou até para comprometer APIs e outros serviços que exijam login e senha.

Dependendo do tamanho e da complexidade da senha, o processo pode levar apenas alguns segundos e, em alguns casos, hackers podem ficar dias e até meses tentando penetrar o mesmo sistema.

Por isso, usar senhas longas e complexas é apenas o primeiro passo para evitar esse tipo de ataque. Além disso, é importante que sejam criptografadas e que a organização limite o número de tentativas de login durante um certo período de tempo, além de ativar captchas e outros fatores de autenticação.

Prepare-se para agir contra os ataques bem-sucedidos

Mesmo contando com bons controles de gestão do acesso, é preciso estar pronto para agir contra os cibercriminosos que ainda assim podem conseguir furar esse bloqueio, especialmente considerando o nível de insistência de alguns hackers dependendo do valor do seu alvo.

Para isso, é importante investir em recursos de monitoramento e detecção capazes de identificar intrusos na rede antes que eles possam roubar informações e causar outros danos a sistemas. É o caso, por exemplo, do User Behaviour Analytics (UBA), tecnologia capaz de “flagrar” comportamentos que fogem do que é considerado “normal” para os usuários.

Controles de segurança equipados com UBA podem identificar invasores mesmo que eles estejam usando as credenciais legítimas de um funcionário remoto e enviar alertas para que a equipe possa agir rapidamente com uma resposta ao incidente.