A diabetes é, infelizmente, um grupo de doenças relativamente comum — e, se você faz parte da parcela da população mundial que sofre de tal condição, é bem provável que já tenha ao menos ouvido falar sobre a Medtronic, líder global na fabricação de bombas de insulina (dispositivo portátil que faz a infusão do hormônio de forma automatizada e computadorizada no corpo do paciente). Seus modelos são, sem dúvidas, os mais eficientes disponíveis no mercado, sendo possível encontrá-los facilmente no Brasil.

- Este smartphone possui um “quadro de força” para te dar controle sobre câmera, microfone e mais

- iPhone 12 pode desligar marcapassos e dispositivos médicos, conclui estudo

- Afinal, o que é hardware hacking? Especialista explica tudo sobre

Agora, se você sofre de diabetes e é entusiasta de segurança da informação, certamente sabe que, desde meados de 2018, diversos pesquisadores emitiram alertas à companhia a respeito de vulnerabilidades em seus produtos que poderiam ser exploradas por criminosos cibernéticos. A marca não fez muita coisa até então, mas, pelo jeito, a pressão da Food and Drug Administration (FDA, órgão equivalente à nossa Anvisa) foi tão grande que a Medtronic finalmente resolveu convocar um recall de alguns de seus gadgets.

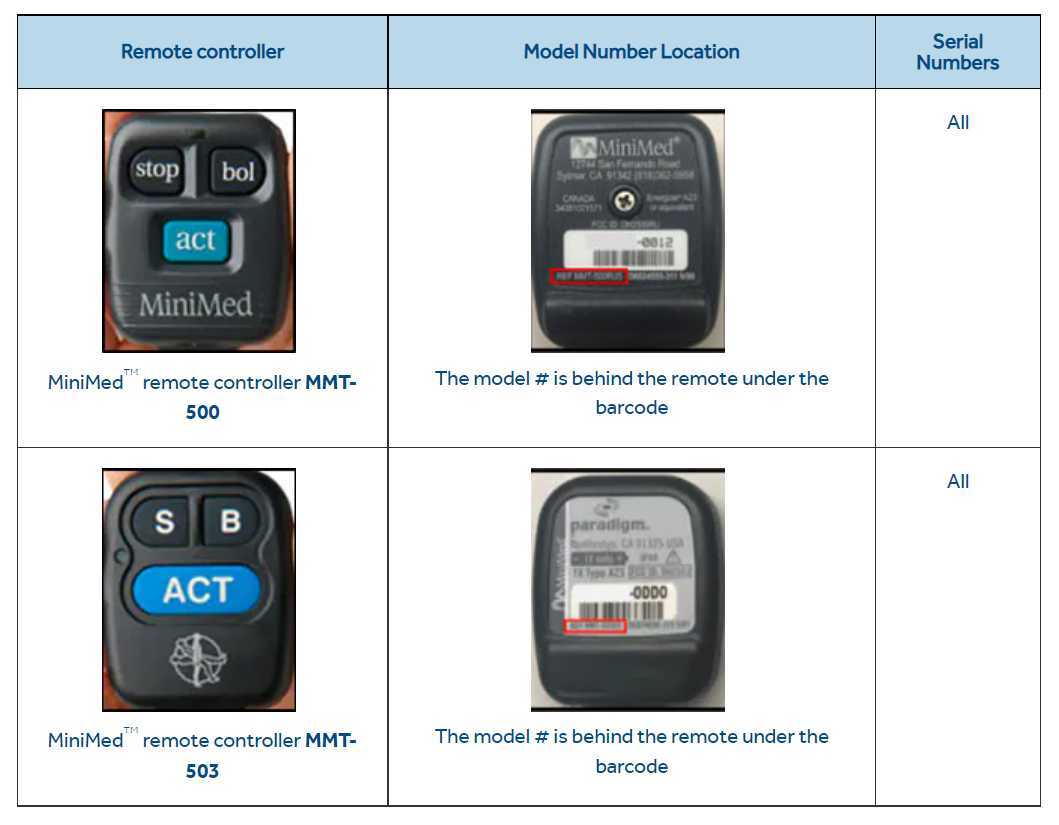

O problema desta vez está nos controles remotos MMT-500 e MMT-503, que são usados em conjunto com as bombas MiniMed 508 e MiniMed Paradigm. A Medtronic “percebeu” que a comunicação entre os controles (cujo uso é opcional, mas bastante conveniente) e as bombas em si, feita via radiofrequência, pode ser interceptada e clonada por um ator malicioso que esteja nas proximidades. Com isso, o atacante poderia controlar a injeção de insulina no corpo da vítima, aumentando, reduzindo ou cessando a aplicação das doses.

Chega a ser desnecessário dizer que tal cenário é altamente perigoso, podendo causar um episódio de hipoglicemia ou hiperglicemia — ambos são potencialmente fatais para o paciente. Claro, para que o criminoso tivesse sucesso no ataque, seria necessário que ele estivesse relativamente próximo da vítima, já que as ondas de radiofrequência são de baixa intensidade; porém, a interceptação exige um hardware simples que pode ser montado com pouco investimento.

Como citamos anteriormente, os modelos vulneráveis são os controles MMT-500 e MMT-503 (todos os números de série), que foram vendidos entre 2009 e 2018. Caso você possua um desses, a orientação da Medtronic é desabilitá-lo imediatamente e enviá-lo de volta à fabricante — a própria marca está custeando o frete reverso. Embora o comunicado da companhia não deixe isso claro, tudo indica que clientes de fora dos Estados Unidos também podem participar do recall, bastando preencher este formulário online.