Não temos a menor dúvida de que Martin Hron é um cara bem ocupado — afinal, ele é um pesquisador sênior da Avast, uma das maiores provedoras de soluções de proteção para endpoints do mundo. Porém, recentemente, ele resolveu usar seus conhecimentos para brincar com um gadget no único intuito de provar um ponto (que todos nós já sabemos): o mercado de Internet das Coisas (IoT) está cheio de produtos inseguros.

- Sim, existem 11 mil “comedouros inteligentes” desprotegidos no mundo

- Sim, é possível hackear chapinhas inteligentes e gerar um incêndio

- Criminoso divulga credenciais para mais de 500 mil dispositivos Telnet

Hron se apossou da mais recente versão da cafeteira inteligente da iKettle e começou a analisar sua estrutura. Logo descobriu que a comunicação entre o aparelho e seu aplicativo oficial para smartphones, usado para fazer atualizações em seu firmware, não contava com qualquer tipo de proteção — a conexão não possuía criptografia e poderia muito bem ser interceptada para fins malignos.

Após analisar o código-fonte e abrir o gadget para estudar seu hardware, o especialista tentou usar a cafeteira para minerar Monero — embora ele tenha obtido sucesso em instalar o minerador, as configurações do produto se mostraram ineficazes para gerar qualquer quantia significativa da criptomoeda. Foi então que ele teve a brilhante ideia de infectar a engenhoca com um ransomware.

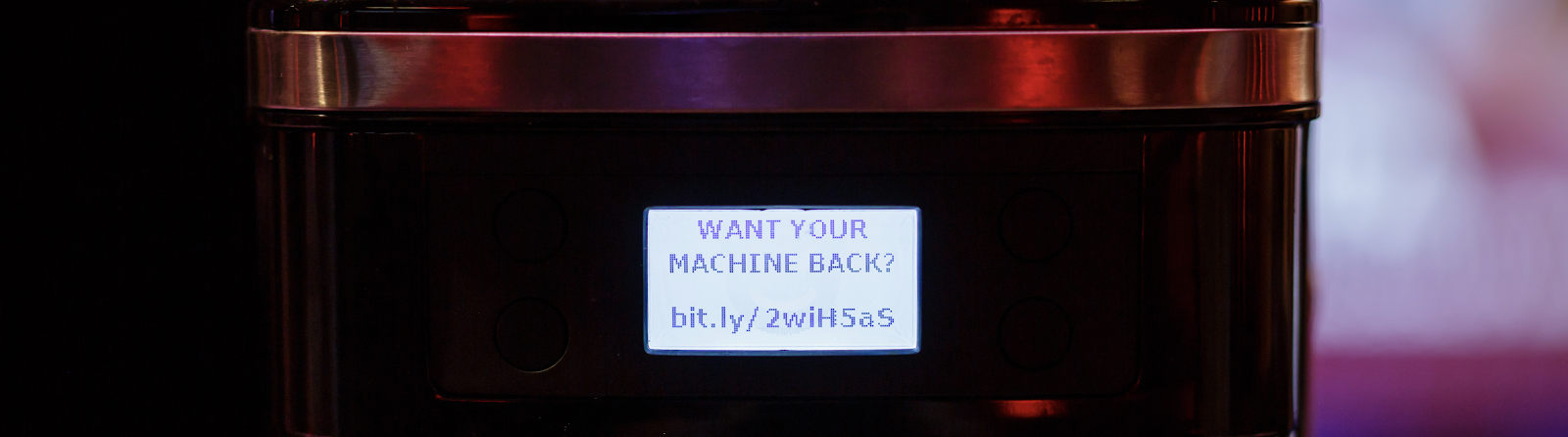

Ele criou um script em Python que, além de bagunçar os recursos do eletrodoméstico inteligente, exibia uma mensagem em sua pequena tela de LCD orientando o usuário a visitar determinada página da web caso quisesse sua amada cafeteira de volta. Felizmente, tudo voltava ao normal ao desconectar o gadget da tomada.

“Com o ritmo da explosão da IoT e uma atitude ruim de suporte, estamos criando um exército de dispositivos vulneráveis abandonados que podem ser usados indevidamente para fins nefastos, como violações de rede, vazamentos de dados, ataque de ransomware e DDoS”, explica Hron.

Embora os cenários de ataque reais sejam bem restritos (o agente maliciosos precisaria ficar próximo do produto durante um bom tempo para poder invadi-lo), é perturbador saber que a possibilidade existe. O pesquisador notificou a iKettle, mas a companhia afirma que o modelo em questão já foi descontinuado — o que significa que, possivelmente, ele não receberá atualizações de segurança.

Fonte: Avast Threat Labs, HackRead