O Instituto Sul-Coreano de Pesquisa de Energia Atômica (KAERI), empresa de pesquisa e desenvolvimento de aplicações nucleares do governo da Coreia do Sul, foi invadido por cibercriminosos financiados pelo estado norte-coreano.

- AN0M: aplicativo falso do FBI prometia comunicação segura, mas entregava espionagem

- Operação Dunhammer: Dinamarca ajudou a NSA a espionar políticos na Europa

- Russo é deportado dos EUA por conspiração contra Tesla

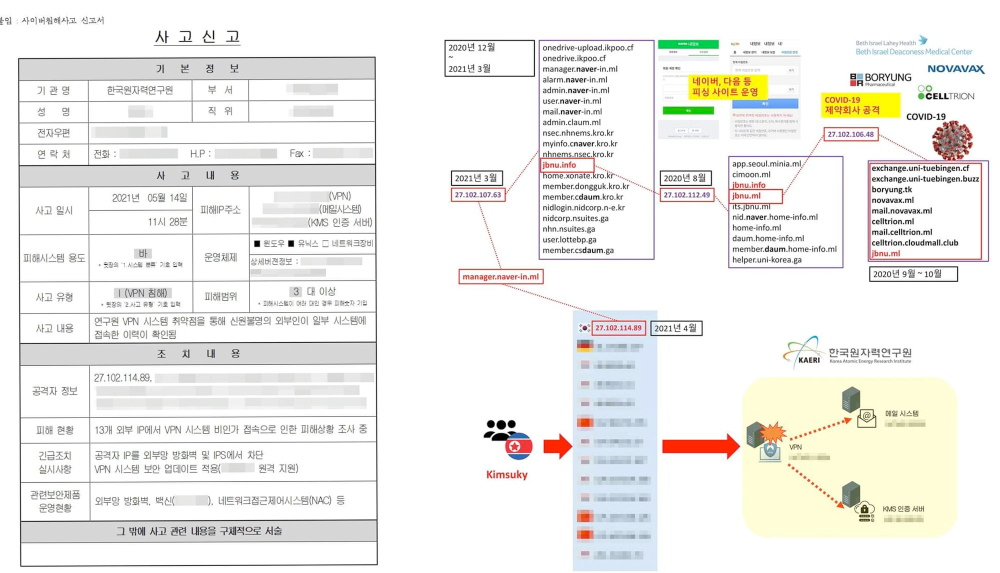

De acordo com a imprensa sul-coreana, a empresa primeiro confirmou, depois negou, até finalmente organizar uma coletiva de imprensa, no sábado (19), onde revelou que a invasão aconteceu no dia 14 de maio, através de uma vulnerabilidade no serviço de VPN utilizado pela empresa.

"Foi confirmado que ocorreu um acidente de hacking no Instituto de Pesquisa de Energia Atômica da Coreia [...] Através da vulnerabilidade do sistema de rede privada virtual (VPN), o histórico de acesso ao servidor interno por um estranho 'não identificado' foi confirmado [...] Uma investigação identificou que o incidente de segurança é trabalho de um grupo de hackers norte-coreano", escreve a reportagem do Sisa Journal.

Segundo a investigação interna da empresa, 13 IPs diferentes, foram encontrados navegando pelos sistemas da empresa, um desses IPs estava vinculado à infraestrutura de rede do grupo cibercriminoso de espionagem, uma Ameaça Persistente Avançada (APT) financiada pelo governo norte-coreano.

O grupo Kimsuky foi analisado por pesquisadores da firma estadunidense de segurança da informação, Malwarebytes, que, ainda no começo de junho, alertou para uma campanha de phishing partindo do grupo, que tinha como foco diversas empresas do governo sul-coreano, além da Agência Internacional de Energia Atômica (AIEA), uma organização reguladora de cooperação nuclear, que pertence à ONU.

O ataque a KAERI segue o incidente envolvendo a Sol Oriens, uma fornecedora estadunidense de tecnologia para o desenvolvimento de armas nucleares do exército dos Estados Unidos.

Fontes: The Record; Sisa Journal; KAERI; Malwarebytes.