Mais de 60 milhões de registros de clientes e usuários da provedora de serviços de hospedagem norte-americana, Cloud Cluster, estavam expostos em um banco de dados descriptografado disponível para qualquer um, sem senha.

- Após invadir clínica psiquiátrica finlandesa, criminosos tentam extorquir pacientes

- Alerta: editor de fotos Fotor.com sofre vazamento e expõe dados de mais de 13 milhões

- Urgente! Suposto vazamento de dados da NET afeta quase 28 milhões de brasileiros

A descoberta foi feita pelo pesquisador de cibersegurança, Jeremiah Fowler, ainda no começo de outubro deste ano. Fowler informa que notificou a empresa assim que descobriu os dados expostos, no dia 5 de outubro. No entanto, a empresa só o respondeu no dia 13 de outubro, agradecendo o comunicado:

“Obrigado por apontar os problemas para aumentar a segurança do site. Nós também levamos a segurança de dados muito a sério”, respondeu a empresa. No entanto, essa resposta vaga não garante que a empresa tenha notificado seus clientes e usuários sobre a exposição de seus dados, informa Fowler.

Os dados encontrados continham credenciais de acesso de serviços como WordPress, Magento e MySQL. Também estavam disponíveis dados de outras operações administradas pela Cloud Cluster, como das empresas Mgtclusters, Hyper-v-mart e outras.

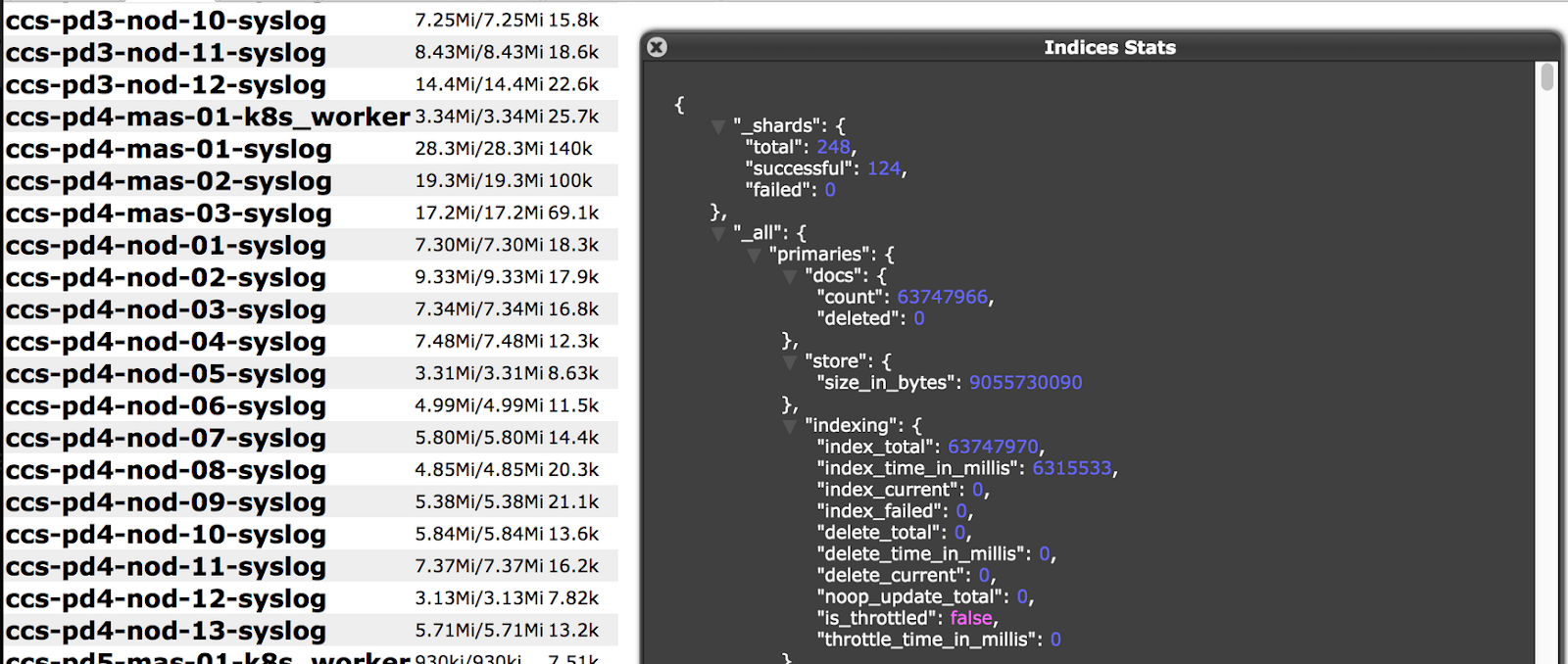

“Esses registros estavam acessíveis ao público e não foi necessário hackear para ver os 63.7 milhões de registros... Se um cibercriminoso tivesse acesso a essas informações, ele poderia comprometer esses sites e contas dos comércios eletrônicos", diz o pesquisador.

Mais de 63 milhões de registros disponíveis sem senha

No total, foram encontrados 63.747.966 de registros expostos. De acordo com Fowler, o banco de dados descriptografado contendo essas credenciais era público e além de estar acessível para qualquer um de qualquer navegador, não exigia senha para acessar. “Qualquer pessoa poderia editar, baixar ou até mesmo excluir os dados, sem necessidade de credenciais administrativas”, diz.

Os dados estavam recheados com informações detalhadas: desde registros de acesso (log), como também logins, senhas e endereços de e-mail das plataformas Magento, WordPress, MySQL que pertencem aos clientes da empresa. Tudo em texto simples.

Com esses dados, cibercriminosos poderiam logar nos sistemas das empresas expostas com as credenciais válidas de funcionários, acessando o back-end dos clientes da Cloud Cluster, como também acessando a conta dos usuários desses clientes.

Fonte: Securethoughts.